حلول لمراقبة المخاطر الرقمية

استلم معلومات استخباراتية قابلة للتنفيذ حول أي تغييرات مهمة في وضعك الأمني.

تقييم متعمق للمخاطر على مستوى المؤسسة بالكامل.

إشعارات أمنية مبكرة.

تقارير يومية تلقائية حول الوضع الأمني.

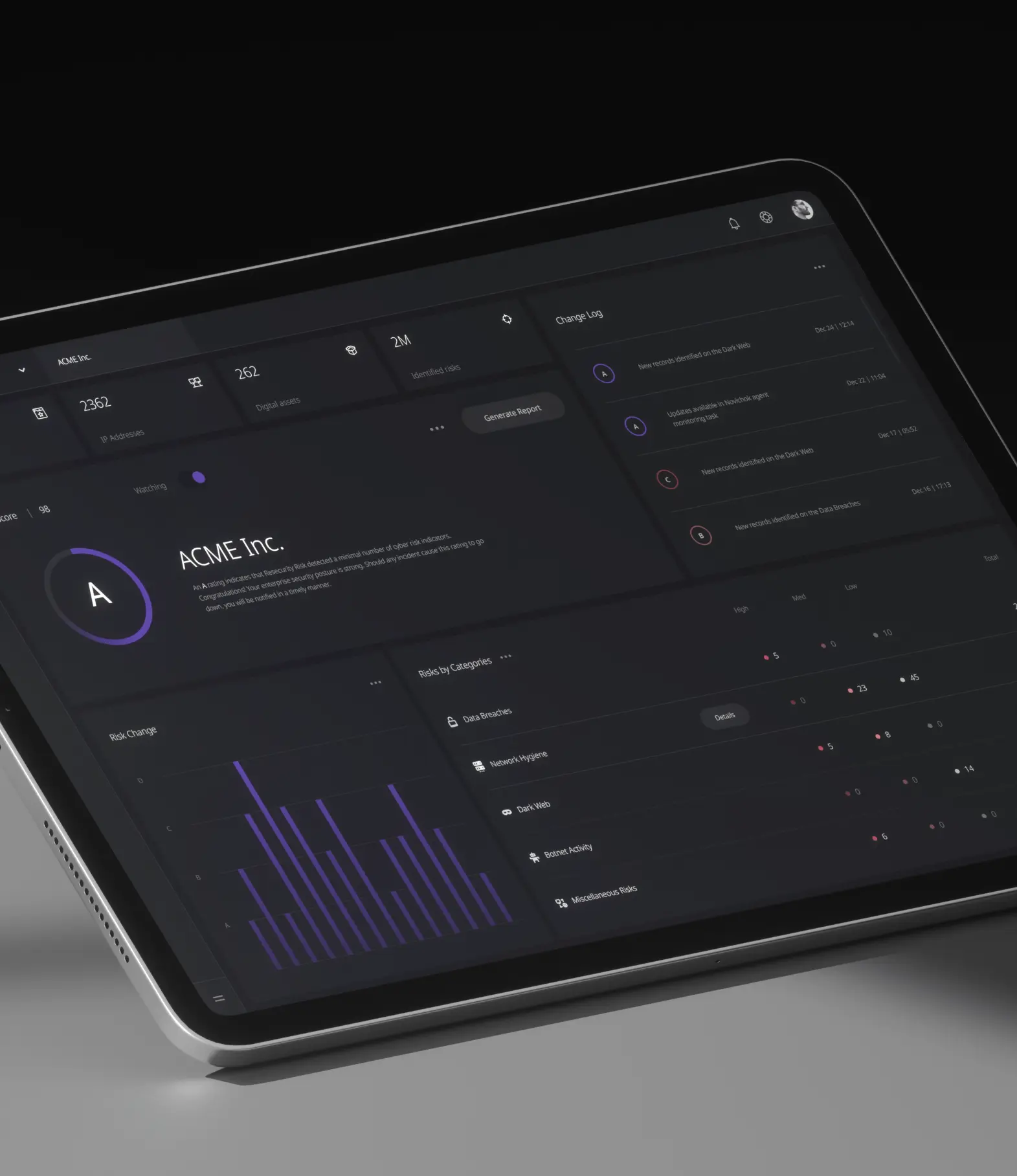

يتم عرض البيانات على لوحة معلومات سهلة الاستخدام.

الوقت هو أغلى مورد لدينا في مجال الأمن السيبراني. استخدم Risktm لأتمتة إدارة المخاطر الرقمية الخاصة بك والحصول على رؤى حول أي تغييرات كبيرة في وضعك الأمني بسبب الويب المظلم، خروقات البيانات، بيانات الاعتماد المخترقة، إصابات الشبكة وغيرها من الحوادث الأمنية.

تقييم متعمق للمخاطر عبر منظومة المؤسسة بأكملها.

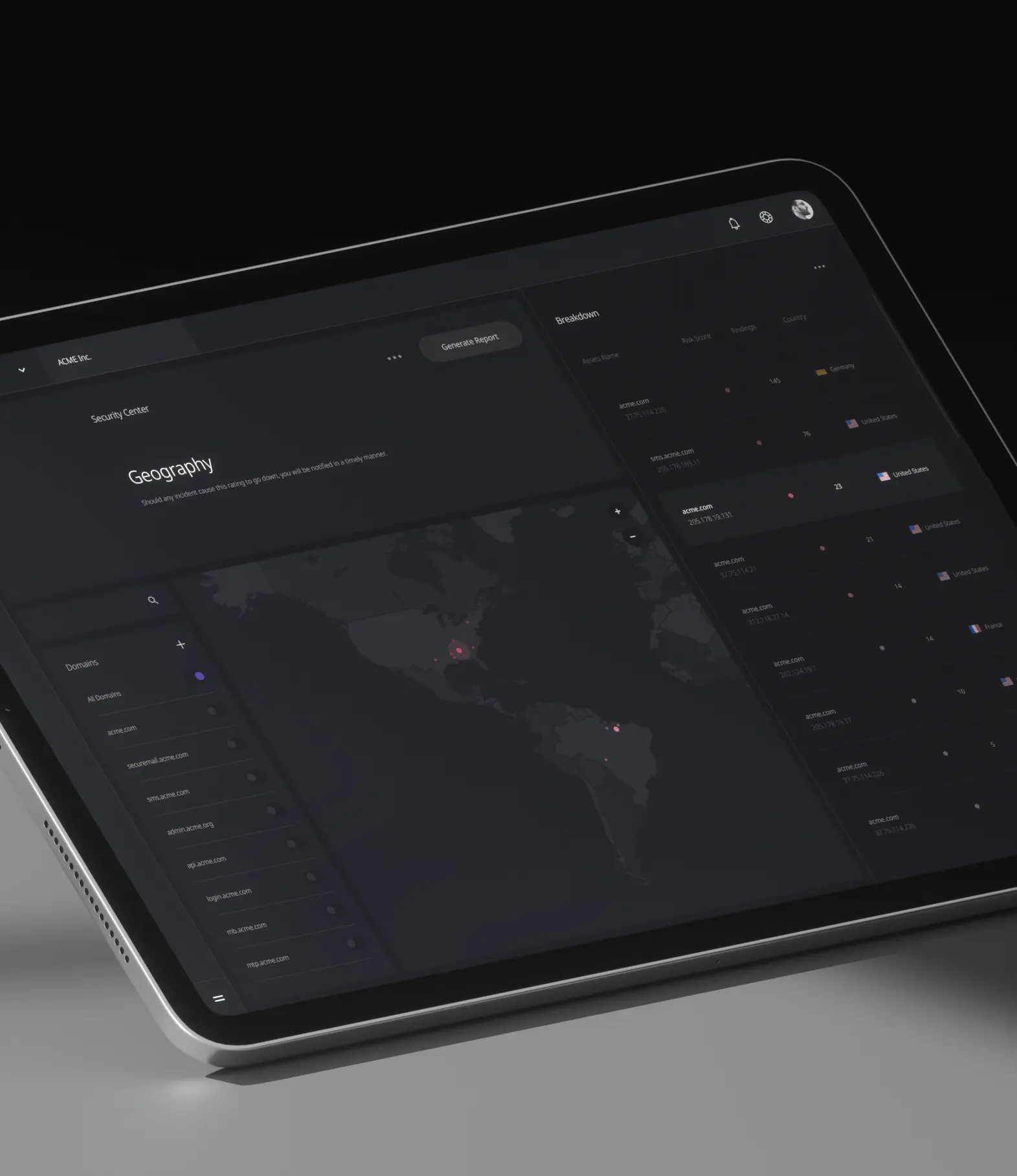

مراقبة البصمات الرقمية بأي حجم على نطاق واسع.

تمكين الإجراءات الاستراتيجية بشكل استباقي لتعزيز الأمان.

قدرات مراقبة التهديدات الرقمية

يتم تقييم درجة الأمان اليومية الخاصة بك استنادًا إلى ملخص لجميع المخاطر المرتبطة بالنطاقات، وعناوين IP، والشبكات، والثغرات، وخدمات السحابة التي تتم مراقبتها. المعلومات الاستخباراتية القابلة للتنفيذ مع الاستجابة الفورية هي المفتاح لتحقيق درجة أمان عالية.

- إدارة مخاطر لا مثيل لها

- معلومات استخباراتية قابلة للتنفيذ تحدث فرقًا

صقل وإثراء نقاط البيانات لفهم مواقع الضعف والثغرات في أصولك الرقمية. يتم إرسال التحديثات عبر التقارير أو البريد الإلكتروني عند اكتشاف بيانات جديدة.

تحديد التهديدات الخارجية بناءً على استخبارات عالية الجودة مجمعة من أكثر من 20,000 مصدر عام ومغلق.

متجهات المخاطر

توفر قدرتنا على تحديد المواقع الجغرافية معلومات سياقية تساعد في تحديد المناطق ذات المخاطر المنخفضة والمتوسطة والعالية لإدارة البنية التحتية وموارد الشبكة والأصول الأخرى للشركة.

ابقَ على اطلاع بآخر أخبار وتطورات الأمن السيبراني.

من خلال الاشتراك، أفهم وأوافق على أن يتم جمع بياناتي الشخصية ومعالجتها وفقًا لـ الخصوصية وسياسة ملفات تعريف الارتباط

Los Angeles, CA 90071 خرائط Google