Soluciones para la monitorización del riesgo digital

Reciba inteligencia de riesgos procesable sobre cualquier cambio significativo en su postura de seguridad.

Evaluación profunda de riesgos de toda la empresa.

Notificaciones de seguridad tempranas.

Informes diarios automatizados sobre la postura de seguridad.

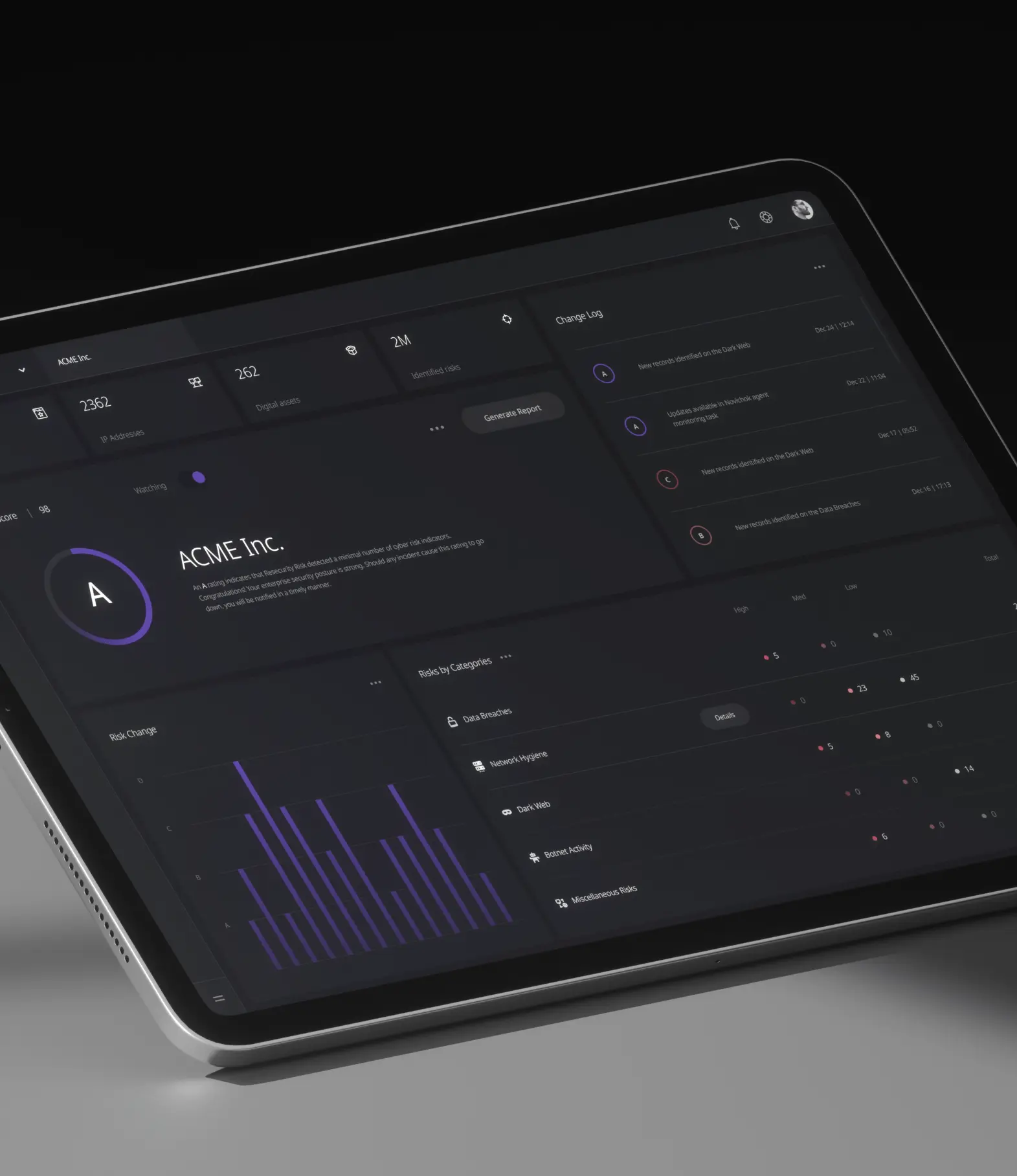

Los datos se muestran en un panel conveniente.

El tiempo es nuestro recurso más valioso en ciberseguridad. Aprovecha Risktm para automatizar la gestión de riesgos digitales y obtener información sobre cualquier cambio significativo en tu postura de seguridad debido a la Dark Web, violaciones de datos, credenciales comprometidas, infecciones de red y otros incidentes de seguridad.

Evaluación profunda de riesgos en todo el ecosistema empresarial.

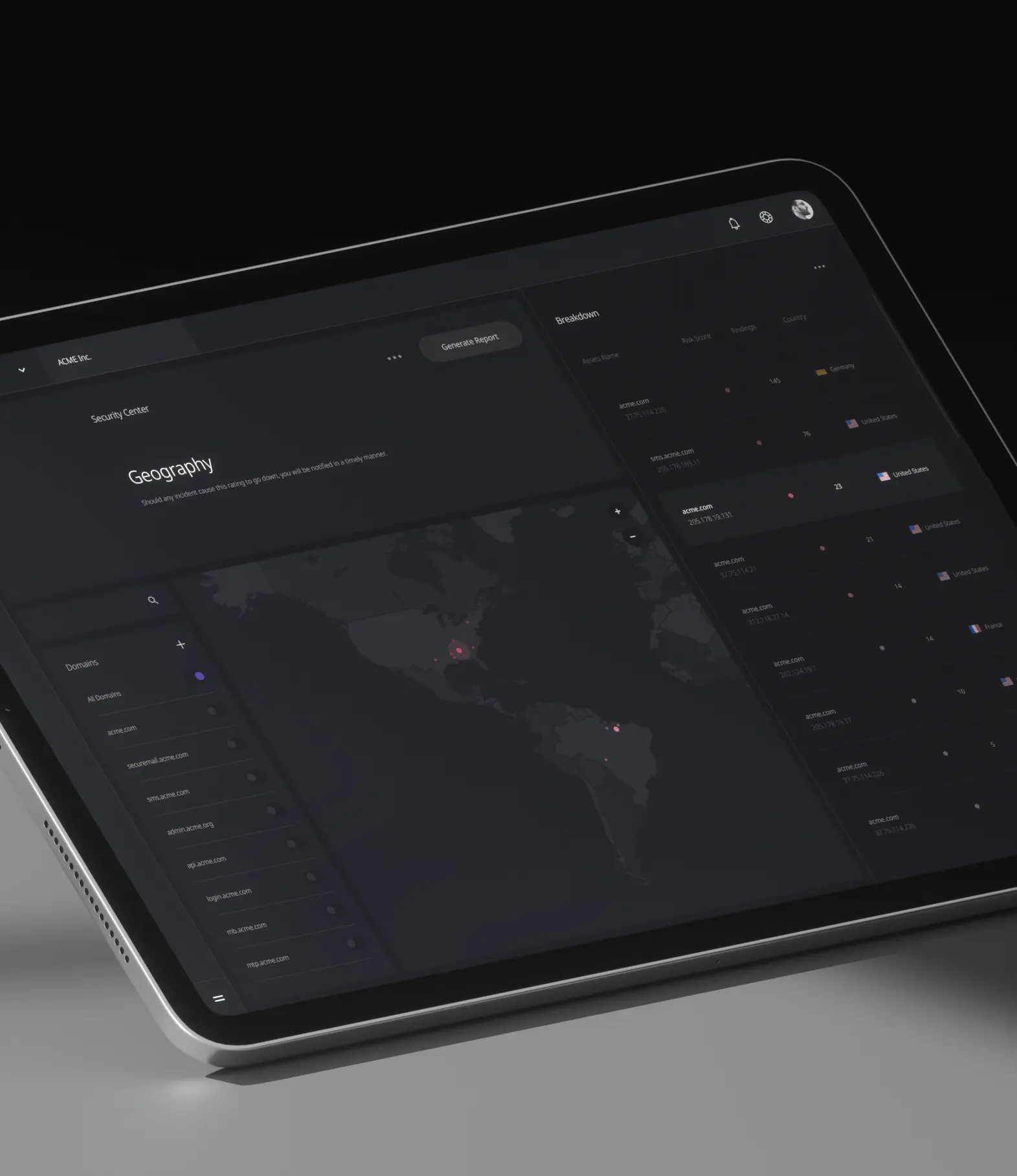

Supervise huellas digitales de cualquier tamaño a gran escala.

Facilitando proactivamente acciones estratégicas para mejorar la seguridad.

Capacidades de monitoreo de amenazas digitales

Tu puntuación diaria de seguridad se calcula en función de un resumen de todos los riesgos relacionados con tus dominios, IPs, redes, vulnerabilidades y servicios en la nube monitoreados. La inteligencia accionable con remediación inmediata es clave para alcanzar una puntuación alta.

- Gestión de riesgos incomparable

- Inteligencia procesable que marca la diferencia

Refine y enriquezca los datos para comprender dónde se encuentran las debilidades y vulnerabilidades de sus activos digitales. Los cambios y actualizaciones se envían por medio de notificaciones, informes o correo electrónico a medida que se descubren nuevos datos.

Identificar amenazas externas basadas en inteligencia de alta calidad agregada de más de 20,000 fuentes públicas y cerradas.

Vectores de riesgo

Nuestra capacidad de geolocalización proporciona información contextual para identificar áreas de riesgo bajo, medio y alto en la gestión de su infraestructura, recursos de red y otros activos empresariales.

Mantente al día con las últimas noticias y desarrollos en ciberseguridad.

Al suscribirme, entiendo y acepto que mis datos personales serán recopilados y procesados de acuerdo con la Privacidad y las Política de Cookies

Los Angeles, CA 90071 Google Maps