Evaluación de Compromiso

Identifique Amenazas Ocultas Antes de que Surjan

Una Evaluación de Compromiso (CA) es un servicio proactivo de ciberseguridad diseñado para detectar amenazas que han eludido las defensas tradicionales. A diferencia de la respuesta a incidentes, que reacciona ante violaciones confirmadas, esta evaluación es una investigación preventiva enfocada en identificar intrusiones pasadas o activas, malware inactivo, accesos no autorizados e indicadores de compromiso (IOCs) presentes en su entorno digital.

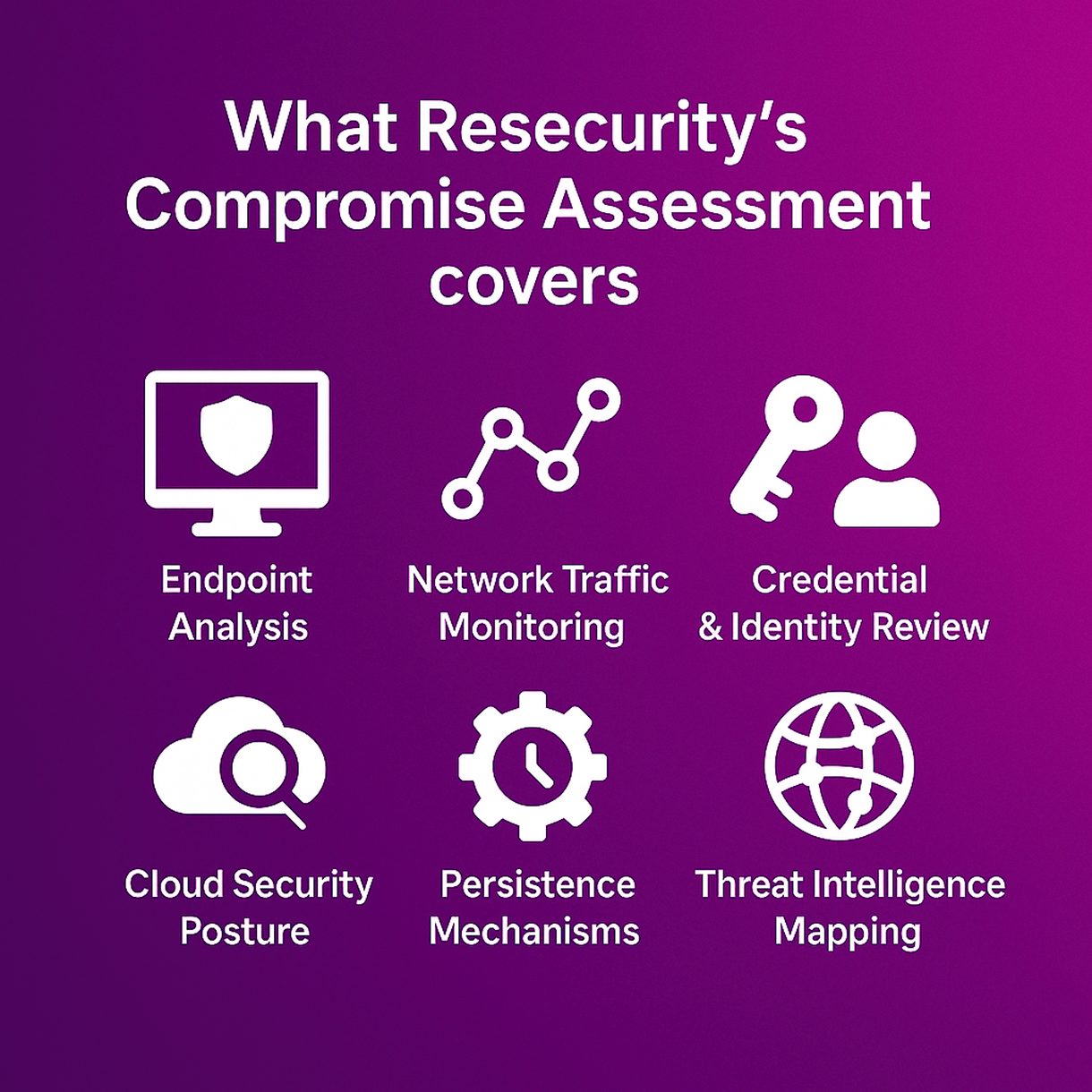

La Evaluación de Compromiso de Resecurity ofrece una evaluación integral basada en inteligencia de la postura de seguridad de su organización en puntos finales, tráfico de red, sistemas en la nube y gestión de identidades, sin interrumpir las operaciones. Ya sea que esté evaluando el riesgo de terceros, atravesando cambios de liderazgo o fortaleciendo la resiliencia cibernética, la evaluación proporciona claridad en los puntos ciegos que a menudo son pasados por alto por las herramientas de seguridad convencionales.

Las organizaciones se benefician más de una Evaluación de Compromiso en los siguientes escenarios:

- Validación posterior al incidente – Confirmación de remediación completa y verificación de que no queden amenazas residuales.

- Higiene cibernética de rutina – Realización de evaluaciones periódicas de la eficacia en seguridad.

- Fusiones, adquisiciones o cambios de liderazgo – Evaluación de riesgos derivados de transiciones organizacionales.

- Investigaciones de amenazas internas – Detección de accesos no autorizados o uso indebido por actores internos.

- Actividad sospechosa – Investigación de señales de phishing, abuso de credenciales o malware desconocido.

- Cumplimiento normativo – Soporte para auditorías y cumplimiento de requisitos legales o de gobernanza.

| Área de Evaluación | Propósito |

|---|---|

| Análisis de Puntos Finales | Identificar malware, registradores de teclas y accesos no autorizados en sistemas de usuarios y servidores. |

| Monitoreo del Tráfico de Red | Detectar movimientos laterales, comunicaciones inusuales y señales de actividad de mando y control. |

| Revisión de Credenciales e Identidad | Detectar uso indebido de credenciales, robo de identidad y comportamiento comprometido de usuarios. |

| Postura de Seguridad en la Nube | Evaluar entornos SaaS y en la nube en busca de configuraciones incorrectas o accesos no autorizados. |

| Mecanismos de Persistencia | Detectar implantes, tareas programadas, modificaciones de registro y puertas traseras sigilosas. |

| Mapeo de Inteligencia de Amenazas | Correlacionar hallazgos internos con inteligencia de amenazas globales y tácticas de adversarios. |

Resecurity combina tecnología, inteligencia de amenazas y experiencia humana para ofrecer una evaluación exhaustiva con un impacto mínimo en el negocio:

1. Recolección de Datos No Intrusiva

Agentes ligeros y métodos forenses recopilan telemetría de puntos finales, registros y servicios en la nube sin afectar el rendimiento.

2. Análisis de Comportamiento y Anomalías

Los modelos de aprendizaje automático detectan desviaciones sospechosas en el comportamiento de usuarios, sistemas y redes.

3. Correlación de Inteligencia de Amenazas

Los hallazgos se comparan con los conjuntos de datos de amenazas globales de Resecurity y la inteligencia de la dark web para una detección confiable.

4. Caza de Amenazas Dirigida por Expertos

Analistas capacitados inspeccionan manualmente la evidencia para validar compromisos, identificar causas raíz y eliminar falsos positivos.

5. Informes Ejecutivos y Guía de Mitigación

Reciba informes técnicos detallados, resúmenes ejecutivos y recomendaciones prácticas para la remediación y reducción de riesgos.

- Detectar amenazas avanzadas que pasan desapercibidas para EDR, SIEM o herramientas antivirus

- Minimizar el tiempo de permanencia del atacante y reducir el daño potencial

- Validar la postura de ciberseguridad de sus terceros, proveedores y cadena de suministro

- Mejorar los controles de seguridad internos y aumentar la preparación

- Cumpla con los requisitos normativos y de auditoría con evaluaciones respaldadas por evidencia

- Aumente la confianza y seguridad para ejecutivos, miembros del consejo y reguladores

La Evaluación de Compromiso de Resecurity es confiable para organizaciones de todo el mundo para descubrir la verdad detrás de actividades sospechosas, reducir el riesgo cibernético y fortalecer la postura de seguridad. Nuestra metodología combina inteligencia de amenazas globales con experiencia práctica, proporcionando visibilidad y claridad en toda su infraestructura empresarial.

Mantente al día con las últimas noticias y desarrollos en ciberseguridad.

Al suscribirme, entiendo y acepto que mis datos personales serán recopilados y procesados de acuerdo con la Privacidad y las Política de Cookies

Los Angeles, CA 90071 Google Maps