Avaliação de Comprometimento

Identifique Ameaças Ocultas Antes que Elas Surjam

Uma Avaliação de Comprometimento (CA) é um serviço proativo de cibersegurança projetado para detectar ameaças que contornaram defesas tradicionais. Diferente da resposta a incidentes, que reage a violações confirmadas, esta avaliação é uma investigação preventiva voltada à identificação de intrusões em andamento ou passadas, malwares inativos, acessos não autorizados e indicadores de comprometimento (IOCs) já presentes em seu ambiente digital.

A Avaliação de Comprometimento da Resecurity fornece uma avaliação abrangente e baseada em inteligência da postura de segurança da sua organização em endpoints, tráfego de rede, sistemas em nuvem e gestão de identidades — sem interromper operações. Esteja você avaliando riscos de terceiros, passando por transições de liderança ou fortalecendo a resiliência cibernética, a CA traz clareza aos pontos cegos frequentemente ignorados por ferramentas de segurança convencionais.

As organizações se beneficiam mais de uma Avaliação de Comprometimento nos seguintes cenários:

- Validação pós-incidente – Confirme a remediação completa e garanta que não restem ameaças residuais.

- Higiene cibernética de rotina – Realize avaliações periódicas da eficácia da segurança.

- Fusões, aquisições ou mudanças de liderança – Avalie riscos introduzidos por transições organizacionais.

- Investigações de ameaças internas – Detecte acesso não autorizado ou uso indevido por agentes internos.

- Atividade suspeita – Investigue sinais de phishing, uso indevido de credenciais ou malware desconhecido.

- Conformidade regulatória – Apoia auditorias e atende a requisitos de governança ou legais.

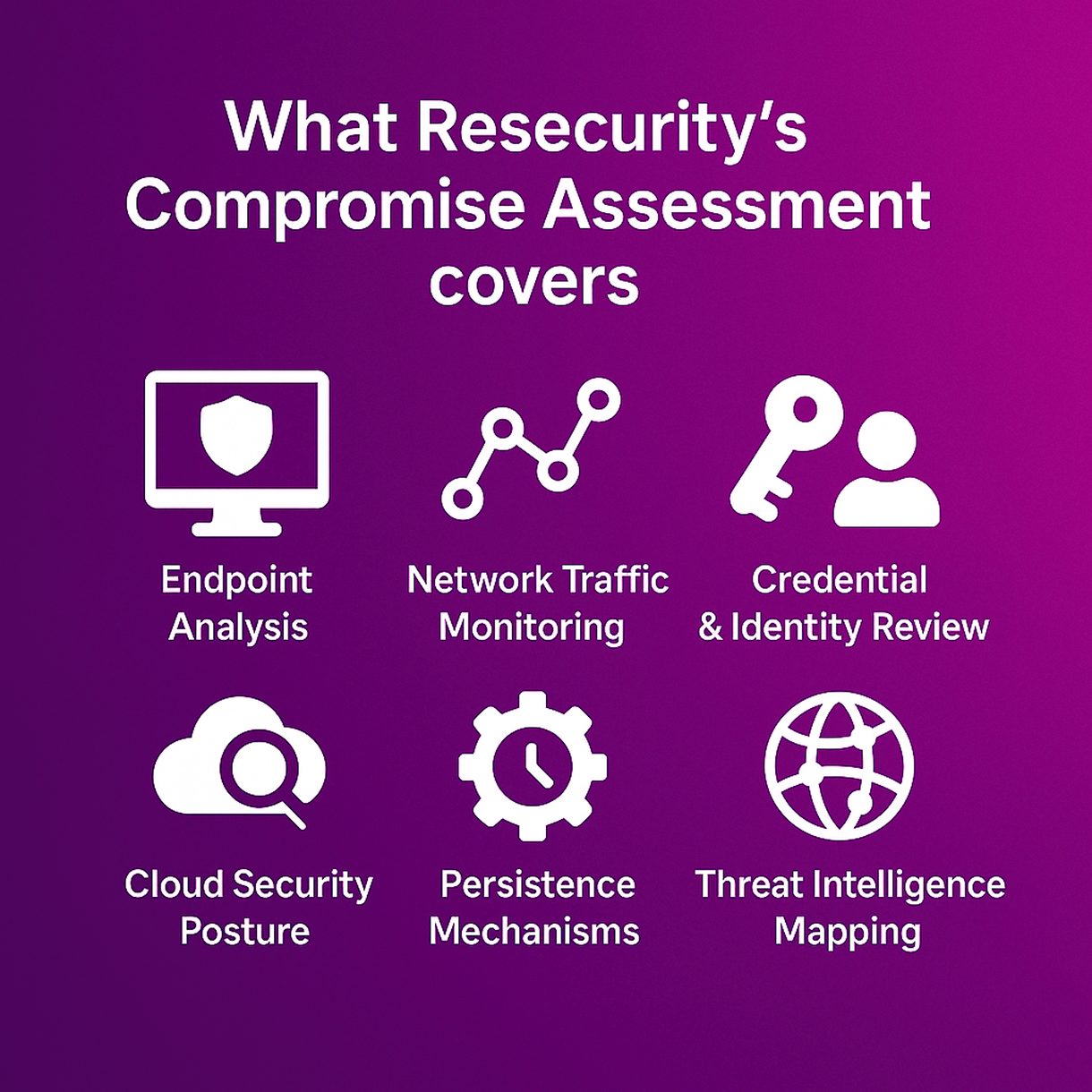

| Área de Avaliação | Finalidade |

|---|---|

| Análise de Endpoints | Identifique malwares, keyloggers e acessos não autorizados em sistemas de usuários e servidores. |

| Monitoramento de Tráfego de Rede | Detecte movimento lateral, comunicações incomuns e sinais de atividade de comando e controle. |

| Revisão de Credenciais e Identidade | Descubra uso indevido de credenciais, roubo de identidade e comportamento comprometido de usuários. |

| Postura de Segurança na Nuvem | Avalie ambientes SaaS e em nuvem quanto a configurações incorretas ou acessos não autorizados. |

| Mecanismos de Persistência | Detecte implantes, tarefas agendadas, modificações no registro e backdoors furtivos. |

| Mapeamento de Inteligência de Ameaças | Correlacione descobertas internas com inteligência de ameaças globais e táticas de adversários. |

A Resecurity combina tecnologia, inteligência de ameaças e expertise humana para fornecer uma avaliação completa com impacto mínimo nos negócios:

1. Coleta de Dados Não Intrusiva

Agentes leves e métodos forenses coletam telemetria de endpoints, logs e serviços em nuvem sem afetar o desempenho.

2. Análise Comportamental e de Anomalias

Modelos de aprendizado de máquina revelam desvios suspeitos no comportamento de usuários, sistemas e redes.

3. Correlação de Inteligência de Ameaças

As descobertas são comparadas com conjuntos de dados globais de ameaças da Resecurity e reconhecimento da dark web para detecção de alta confiança.

4. Caça a Ameaças Liderada por Especialistas

Analistas qualificados inspecionam manualmente as evidências para validar comprometimentos, identificar causas raízes e eliminar falsos positivos.

5. Relatórios Executivos e Orientações de Mitigação

Receba relatórios técnicos detalhados, resumos executivos e recomendações práticas para remediação e redução de riscos.

- Detecte ameaças avançadas não identificadas por EDR, SIEM ou antivírus

- Minimize o tempo de permanência do invasor e reduza os danos potenciais

- Valide a postura de cibersegurança de terceiros, fornecedores e cadeia de suprimentos

- Aprimore os controles internos de segurança e melhore a prontidão

- Apoie exigências regulatórias e de auditoria com avaliações respaldadas por evidências

- Garanta confiança e segurança para executivos, conselhos e reguladores

A Avaliação de Comprometimento da Resecurity é confiável por organizações em todo o mundo para revelar a verdade por trás de atividades suspeitas, reduzir riscos cibernéticos e fortalecer a postura de segurança. Nossa metodologia combina inteligência de ameaças globais com experiência prática, oferecendo visibilidade e clareza em toda a infraestrutura da sua empresa.

Fique por dentro das últimas notícias e novidades em cibersegurança.

Ao me inscrever, compreendo e concordo que meus dados pessoais serão coletados e processados conforme a Privacidade e os Política de Cookies

Los Angeles, CA 90071 Google Maps